Leer alles wat je moet weten over incident response (IR) en hoe het je kan helpen om effectief te reageren op beveiligingsincidenten en cyberaanvallen. Ontdek hoe IR werkt, wat het kost en hoe het de veiligheid van je bedrijf of organisatie kan versterken.

Wat is incident response?

Definitie van incident response

Incident response (IR) is het gestructureerde proces van het identificeren, beheren en oplossen van beveiligingsincidenten, zoals cyberaanvallen, datalekken en andere vormen van digitale bedreigingen.

Het doel van incident response is om de impact van dergelijke incidenten te minimaliseren, de getroffen systemen en netwerken te herstellen en toekomstige aanvallen te voorkomen door de geleerde lessen toe te passen.

Incident response omvat het voorbereiden op incidenten, het plannen van effectieve reactie strategieën, het samenstellen van een gespecialiseerd team en het uitvoeren van passende herstelmaatregelen.

Het belang van incident response voor bedrijven en organisaties

Incident response is cruciaal voor de bescherming van waardevolle bedrijfsinformatie, het behoud van de reputatie van een organisatie en het waarborgen van de continuïteit van de bedrijfsvoering.

Enkele belangrijke redenen waarom incident response van groot belang is voor bedrijven en organisaties zijn:

- Schadebeperking: Snelle en effectieve incident response vermindert financiële, operationele en reputatieschade.

- Herstel: Een gestructureerd incident response proces helpt bedrijven om snel systemen en netwerken te herstellen en bedrijfsvoering te hervatten.

- Compliance: Bedrijven moeten voldoen aan wetten en regels over gegevensbescherming. Een goed incident response plan helpt om regels na te leven en boetes te voorkomen.

- Preventie: Incident response helpt organisaties hun beveiliging te evalueren en verbeteren. Zo zijn ze beter voorbereid op toekomstige aanvallen en incidenten.

- Vertrouwen: Effectieve incident response vergroot vertrouwen van klanten, partners en medewerkers. Het toont aan dat het bedrijf proactief en verantwoordelijk met beveiliging omgaat.

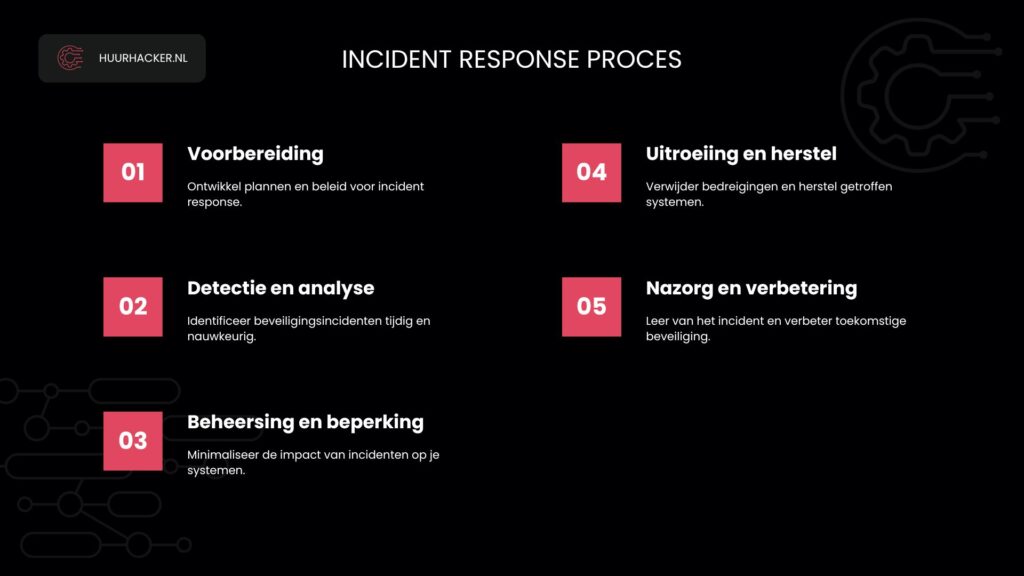

Incident Response Proces

Een effectief incident response proces bestaat uit verschillende fases die een gestructureerde aanpak bieden voor het omgaan met beveiligingsincidenten.

Elk van deze fases speelt een cruciale rol in het identificeren, beheersen en herstellen van incidenten, terwijl tegelijkertijd de impact op het bedrijf wordt geminimaliseerd. Hieronder volgt een kort overzicht van de vijf belangrijkste fases van een incident response proces:

- Voorbereiding: Ontwikkel plannen en beleid voor incident response.

- Detectie en analyse: Identificeer beveiligingsincidenten tijdig en nauwkeurig.

- Beheersing en beperking: Minimaliseer de impact van incidenten op je systemen.

- Uitroeiing en herstel: Verwijder bedreigingen en herstel getroffen systemen.

- Nazorg en verbetering: Leer van het incident en verbeter toekomstige beveiliging.

De fases van een incident response proces

1. Voorbereiding: plannen en beleid ontwikkelen

In de voorbereidingsfase is het belangrijk om een gedetailleerd incident response plan op te stellen. Dit omvat het ontwikkelen van beleidsregels, het definiëren van rollen en verantwoordelijkheden binnen het team, en het opzetten van communicatieprotocollen. Training en bewustwording van medewerkers zijn ook essentieel om een succesvolle respons op incidenten te garanderen.

2. Detectie en analyse: het identificeren van beveiligingsincidenten

Tijdens de detectie- en analysefase ligt de focus op het snel en nauwkeurig identificeren van beveiligingsincidenten. Dit omvat het monitoren van systemen en netwerken, het analyseren van logs en het gebruik van beveiligingstools om afwijkingen en verdachte activiteiten te detecteren.

Zodra een incident is geïdentificeerd, moet de omvang en ernst ervan worden bepaald.

3. Beheersing en beperking: de impact van incidenten minimaliseren

De beheersings- en beperkingsfase richt zich op het minimaliseren van de impact van het beveiligingsincident. Dit kan inhouden het isoleren van getroffen systemen, het blokkeren van aanvallers en het toepassen van noodpatches. Het doel is om verdere schade te voorkomen en de bedrijfsvoering zo min mogelijk te verstoren.

4. Uitroeiing en herstel: het verwijderen van bedreigingen en herstellen van systemen

In de uitroeiings- en herstelfase worden bedreigingen verwijderd en getroffen systemen hersteld. Dit kan het verwijderen van malware, het herstellen van beschadigde bestanden en het updaten van beveiligingsmaatregelen omvatten. Zodra de bedreigingen zijn geëlimineerd, moeten de systemen en netwerken worden getest om te zorgen dat ze weer veilig en operationeel zijn.

5. Nazorg en verbetering: lessen trekken uit het incident en toekomstige beveiliging verbeteren

Na het oplossen van het beveiligingsincident is het belangrijk om te leren van de ervaring en verbeteringen aan te brengen in de beveiligingsstrategie. Dit omvat het analyseren van het incident, het identificeren van zwakke punten en het implementeren van aanbevolen verbeteringen.

Door te leren van incidenten, kunnen bedrijven en organisaties hun beveiliging versterken en beter voorbereid zijn op toekomstige aanvallen en incidenten.

Incident response team en rollen

Beschrijving van een incident response team

Een incident response team (IRT) is een groep gespecialiseerde professionals die verantwoordelijk zijn voor het identificeren, beheren en oplossen van beveiligingsincidenten binnen een organisatie.

Dit team werkt nauw samen om de impact van incidenten te minimaliseren, getroffen systemen te herstellen en verbeteringen aan te brengen om toekomstige aanvallen te voorkomen.

De leden van het IRT hebben verschillende rollen en verantwoordelijkheden, afhankelijk van hun expertise en de behoeften van de organisatie.

Rollen binnen het team

- Incident Manager: De Incident Manager is verantwoordelijk voor het coördineren van het incident response proces en het toezicht houden op de inspanningen van het team. Deze rol houdt onder meer in het bepalen van de prioriteiten, het toewijzen van taken en het zorgen voor een effectieve communicatie tussen teamleden en belanghebbenden.

- Security Analyst: De Security Analyst speelt een cruciale rol bij het identificeren en analyseren van beveiligingsincidenten. Ze zijn verantwoordelijk voor het monitoren van systemen, het onderzoeken van verdachte activiteiten en het bepalen van de aard en omvang van de bedreiging. Daarnaast kunnen ze betrokken zijn bij het ontwikkelen en implementeren van beveiligingsmaatregelen om toekomstige incidenten te voorkomen.

- IT- en Netwerkbeheerder: De IT- en Netwerkbeheerder is verantwoordelijk voor het beheren en onderhouden van de IT-infrastructuur van de organisatie. Tijdens een incident response werken zij nauw samen met andere teamleden om getroffen systemen en netwerken te isoleren, bedreigingen te verwijderen en de normale bedrijfsvoering te herstellen.

- Communicatie en PR: De Communicatie en PR-rol is verantwoordelijk voor het beheren van interne en externe communicatie met betrekking tot beveiligingsincidenten. Dit kan het informeren van medewerkers, klanten en partners over het incident, het coördineren van persberichten en het bijwerken van sociale media omvatten. Deze rol is essentieel om het vertrouwen van belanghebbenden te behouden en mogelijke reputatieschade te beperken.

Interne vs. externe incident response

Voordelen van een intern incident response team

- Kennis van de organisatie: Interne teams hebben diepgaande kennis van de bedrijfsstructuur, processen en systemen, wat helpt bij het snel identificeren en oplossen van incidenten.

- Snellere reactietijd: Een intern team is al aanwezig binnen de organisatie, wat kan leiden tot snellere reactietijden bij beveiligingsincidenten.

- Kostenbesparing: Hoewel het opzetten van een intern team een initiële investering vereist, kunnen de kosten op lange termijn lager zijn dan het inhuren van externe experts.

Voordelen van het inschakelen van externe incident response experts

- Specialistische expertise: Externe experts hebben vaak uitgebreide ervaring en kennis op het gebied van incident response en kunnen specifieke bedreigingen effectief aanpakken.

- Onafhankelijk perspectief: Een externe partij kan objectief de beveiligingsmaatregelen van de organisatie evalueren en verbeteringen aanbevelen zonder interne belangenconflicten.

- Flexibiliteit: Externe incident response diensten kunnen op afroep worden ingeschakeld, waardoor organisaties de mogelijkheid hebben om snel op te schalen wanneer dat nodig is.

Kosten van incident response

Gemiddeld kunnen externe incident response diensten variëren van €1.000 tot €10.000 per dag, afhankelijk van de expertise van het ingeschakelde team en de vereiste werkzaamheden. Incident response kosten kunnen variëren, afhankelijk van de diensten en de omvang van het incident.

Factoren die de kosten van incident response beïnvloeden

De kosten van incident response kunnen variëren afhankelijk van verschillende factoren, zoals:

- Complexiteit van het incident: Ingewikkeldere incidenten vereisen meer tijd en expertise om op te lossen, wat de kosten verhoogt.

- Duur van het incident: Hoe langer een incident duurt, hoe meer middelen en manuren er nodig zijn om het op te lossen, wat leidt tot hogere kosten.

- Benodigde herstelmaatregelen: De kosten voor het herstellen van getroffen systemen, zoals het vervangen van hardware of het herstellen van gegevens, kunnen aanzienlijk variëren.

Preventieve maatregelen om de kosten van incidenten te verminderen

Het nemen van preventieve maatregelen kan helpen de kosten van incident response te verminderen door het risico op beveiligingsincidenten te verlagen. Enkele preventieve maatregelen zijn:

- Regelmatige beveiligingsaudits: Door regelmatig de beveiligingsmaatregelen van de organisatie te evalueren, kunnen zwakke punten worden geïdentificeerd en verholpen voordat ze leiden tot beveiligingsincidenten.

- Training van medewerkers: Het opleiden van medewerkers in veiligheidsbewustzijn en het herkennen van bedreigingen, zoals phishing-aanvallen, kan helpen het risico op incidenten te verkleinen.

- Implementatie van sterke beveiligingsmaatregelen: Zorg voor sterke wachtwoorden, gebruik van multi-factor authenticatie en regelmatige software-updates om de kans op incidenten te verlagen.

Incident Response Retainer

Een Incident Response Retainer is een dienst aangeboden door cybersecurity bedrijven, waarbij bedrijven vooraf een overeenkomst sluiten met het beveiligingsbedrijf om snel en effectief te reageren op mogelijke cyberaanvallen of incidenten. Het doel is om de risico’s en kosten van een cyberaanval te minimaliseren.

Inzet van IR tooling

Incident response (IR) bedrijven maken vaak gebruik van hun eigen gespecialiseerde tools om effectiever en efficiënter te werken bij het opsporen, analyseren en oplossen van beveiligingsincidenten.

Het gebruik van deze tools biedt verschillende voordelen voor zowel het IR-bedrijf als de getroffen organisatie:

- Snellere detectie: IR tools zijn ontworpen om snel verdachte activiteiten en potentiële bedreigingen in systemen en netwerken op te sporen, wat zorgt voor een snellere detectie van incidenten en kortere reactietijden.

- Efficiënte analyse: Gespecialiseerde IR tools kunnen grote hoeveelheden gegevens verwerken en analyseren, waardoor security analisten waardevolle inzichten krijgen in de aard en omvang van het incident. Dit helpt hen om effectievere maatregelen te nemen om het incident te beheersen en te herstellen.

- Geautomatiseerde processen: Veel IR tools automatiseren routinetaken, zoals het verzamelen van logbestanden of het scannen van systemen op malware. Dit bespaart tijd en middelen en stelt het IR-team in staat om zich te concentreren op meer complexe aspecten van het incident.

- Aanpasbare oplossingen: IR-bedrijven kunnen hun tooling aanpassen aan de specifieke behoeften en omstandigheden van een organisatie. Dit zorgt voor een op maat gemaakte aanpak die aansluit bij de unieke beveiligingsuitdagingen van de getroffen organisatie.

Door gebruik te maken van hun eigen tooling zijn IR-bedrijven beter in staat om snel en effectief te reageren op beveiligingsincidenten. Dit helpt bij het minimaliseren van de impact van het incident op de getroffen organisatie, terwijl het de kosten en tijd die nodig zijn voor het herstelproces vermindert.